Microsoft acaba de acudir de manera puntual a su cita mensual correspondiente al lanzamiento de los parches de seguridad para parte de sus productos. Así actualiza y protege componentes tan importantes como Windows u Office, entre otros.

De este modo, la empresa logra protegernos ante las más recientes vulnerabilidades detectadas en buena parte de sus programas y plataformas. Como probablemente muchos de vosotros ya sepáis de primera mano, esto es algo que la empresa lleva a cabo el segundo martes de cada mes. Por tanto, hace solo unas horas que puso a nuestra disposición, al menos para los equipos compatibles, los más recientes parches de seguridad mensuales.

Además, en este caso debemos tener muy presente que Microsoft corrige un total de 167 vulnerabilidades detectadas recientemente. Merece la pena reseñar que aquí se incluyen dos de tipo Zero Day, además de ocho fallos de seguridad considerados como críticos. Todo ello formando parte de los parches de seguridad del mes de abril del año 2026 enviados por Microsoft para los equipos compatibles.

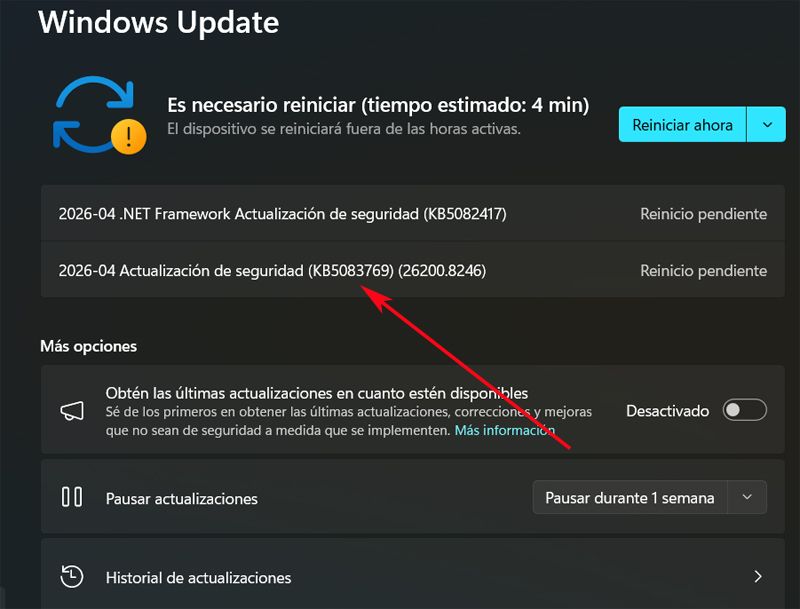

Para que os hagáis una idea más aproximada, os diremos que la empresa lanza las actualizaciones KB5083769 y KB5082052 para Windows 11. Por otro lado, la versión anterior del sistema, Windows 10, recibe la actualización acumulativa KB5082200 a través de su programa ESU.

Vulnerabilidades corregidas en los parches de Windows para abril de 2026

Tal y como os mencionamos antes, en este caso el gigante tecnológico aborda ocho vulnerabilidades críticas, donde 7 de ellas son fallos de ejecución remota de código y otra como ataque de denegación de servicio. De este modo, la firma corrige un total de 167 vulnerabilidades que afectan a Windows y a otros componentes y funciones del sistema.

Todo ello pone en peligro a los usuarios de Windows 10 y 11. Las vulnerabilidades, detectadas y reportadas tanto por Microsoft como por investigadores externos, se han clasificado de la siguiente manera:

- 93 vulnerabilidades centradas en la elevación de permisos para usuarios de Windows, lo que pone en peligro el software instalado en los equipos. Este tipo es de los más comunes y los atacantes los usan cuando ya han conseguido ejecutar algo malicioso en el sistema, pero necesitan tener el máximo nivel de permisos para continuar.

- 13 fallos de seguridad que se centran en la omisión de funciones de protección de nuestro software instalado.

- 20 vulnerabilidades de ejecución remota de código. Son fallos de seguridad muy peligrosos debido a que permiten que un atacante ejecutar código en el equipo sin tener acceso al mismo. Suele llevarse a cabo a través de un servicio o componente expuesto que procesa contenidos. Los fallos RCE pueden convertir un PC en vulnerable a través de una puerta de entrada.

- 21 vulnerabilidades de divulgación de información personal almacenada en los equipos de los afectados. El objetivo de este tipo de vulnerabilidades es filtrar datos que no deberían ser accesibles.

- 10 fallos relacionados con la denegación de servicios en el sistema operativo.

- 9 vulnerabilidades que en este caso se centran en la suplantación de identidad de los usuarios. Esto permite a los atacantes crear recursos que puedan suplantar la identidad de elementos legítimos del sistema. Así, los ciberdelincuentes pueden falsificar identidades o recursos para engañar a componentes del sistema o al usuario.

Dos vulnerabilidades Zero Day y fallos en Office

Al mismo tiempo, la mencionada actualización de este mes corrige dos vulnerabilidades de día cero o Zero Day. Hay que saber que una de ellas ya ha sido divulgada públicamente y la otra explotada activamente en determinados ataques.