La mayoría de las empresas de seguridad actuales están en constante evolución con el fin de proteger a sus millones de clientes. Pero al mismo tiempo, los atacantes echan mano de nuevos métodos para saltarse estos revolucionarios sistemas de protección, como ahora sucede con Microsoft 365.

Como no podía ser de otro modo, el gigante del software es una de esas empresas que pone un especial cuidado en todo aquello relacionado con la seguridad. De ahí la integración de diversas herramientas y funciones en todos sus productos y plataformas. En estas líneas nos queremos centrar en uno de los más populares y utilizados como es la suite ofimática por suscripción.

Os contamos todo esto porque se acaba de detectar una nueva campaña de phishing cuyo principal objetivo es hacerse con las credenciales de acceso a nuestra cuenta de la suite. Para todo ello se utiliza un método que consigue evadir las protecciones 2FA de nuestras cuentas. De ahí que a continuación os vamos a contar su funcionamiento para así evitarlo si os veis en la situación del intento de hackeo.

Para que os hagáis una idea más aproximada de todo ello, la plataforma de phishing como servicio llamada ONNX Store, está atacando cuentas de Microsoft 365. Su principal objetivo es hacerse con el control de las mismas a través de la extracción de las correspondientes credenciales de acceso. Para ello se utilizan métodos que inutilizan los métodos de protección adicionales denominados de dos factores.

Cómo roban tu cuenta de Microsoft 365

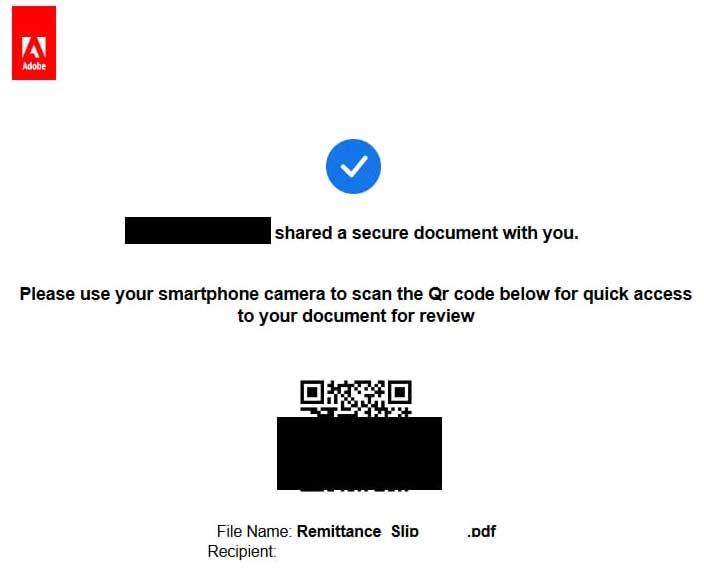

Hay que tener en cuenta que la campaña de phishing hace uso de una serie de códigos QR que se adjuntan en archivos PDF. Decir que los ataques se dirigen directamente tanto a cuentas de correo electrónico de Microsoft 365 como de Office 365. Asimismo decir que opera a través de diversos bots de la aplicación de mensajería Telegram que la mayoría conocéis de sobra.

Quizá uno de sus mayores peligros en estos instantes es que cuenta con mecanismos para evitar la autenticación de dos factores o 2FA, como os decimos. El método se basa en la distribución de correos electrónicos phishing con archivos en formato PDF adjuntos. Estos contienen códigos QR maliciosos dirigidos a los suscriptores de la suite ofimática de Microsoft.

Evidentemente, estos correos electrónicos utilizan diferentes señuelos para engañar a las víctimas y que abran el PDF adjunto. De este modo, al escanear el código QR que os comentamos a través de un dispositivo móvil, se eluden las protecciones contra phishing. Esto lleva a las víctimas a páginas que imitan la interfaz de inicio de sesión legítima de Microsoft 365 para así poder hackear las cuentas robando las correspondientes credenciales de acceso.

Aquí se pide a la víctima que introduzca sus datos de inicio de sesión y el código 2FA en la página de inicio de sesión falsa. La propia web captura estos datos y los envía a los atacantes. A partir de ahí ya empiezan los problemas para los usuarios engañados por la campaña phishing. Una vez conocemos el método empleado, ya sabemos cómo evitarlo para que no hackeen nuestra cuenta de Microsoft 365.