La mayoría de los usuarios guardamos un buen recuerdo de Windows XP. Si ya tienes unos cuantos años a tus espaldas, seguro que fue el sistema operativo con el que te conectaste por primera vez a Internet, viviste el nacimiento de las redes sociales, e incluso pasaste horas y horas admirando el fondo «Bliss» y conectado a MSN Messenger. XP es, para muchos, uno de los mejores Windows, junto con 7 y Windows 10. Sin embargo, hubo un momento en el que conectar un Windows XP recién instalado a Internet era casi un experimento suicida. Y todo ello por culpa de dos gusanos: Blaster y Sasser.

Windows XP llegó a nosotros el 24 de octubre de 2001, y fue el sistema operativo que vivió el auge del ADSL. Los ordenadores empezaban a estar conectados constantemente a Internet, lo que abría la puerta a todo tipo de ataques. Este sistema operativo no es que fuera inseguro; de hecho, la base NT era robusta, pero su configuración de red por defecto lo dejaba expuesto. Además, traía de serie una serie de malas decisiones que dieron más de un dolor de cabeza los primeros usuarios de este SO:

- Tenía el firewall desactivado por defecto.

- Dejaba servicios críticos escuchando en puertos abiertos.

- Ejecutaba las cuentas de usuario como administradores.

- Ofrecía el «Internet Connection Firewall», pero oculto y desactivado.

Esto hizo que no tardaran en aparecer virus y otras amenazas informáticas que buscaran la forma de aprovecharse de todas estas debilidades. Y dos de las más importantes, y que incluso obligaron a Microsoft a tomar medidas drásticas para mitigarlas, fueron los gusanos Blaster y Sasser.

| Característica | Blaster (2003) | Sasser (2004) |

|---|---|---|

| Vulnerabilidad Explotada | Desbordamiento de búfer en RPC (Remote Procedure Call) | Desbordamiento de búfer en LSASS (Local Security Authority Subsystem Service) |

| Puerto de Ataque | TCP/135 | TCP/445 |

| Principal Síntoma | Reinicio forzado del sistema con cuenta atrás de 60 segundos | Fallo del proceso LSASS.exe y reinicios automáticos |

| Carga Maliciosa (Payload) | Ataque DDoS programado contra windowsupdate.com | Instalación de una puerta trasera (backdoor) para descargar más código |

| Propagación | Automática, escaneando IPs en Internet | Automática, escaneando IPs en Internet |

Blaster y Sasser, los gusanos que paralizaron medio mundo

Entre 2001 (año de lanzamiento de Windows XP) y 2003, el sistema operativo más o menos se iba defendiendo. Con un buen antivirus, y un poco de sentido común, era relativamente sencillo mantenerse seguros y libres de malware. Sin embargo, en 2003 vio la luz del día uno de los gusanos más molestos que ha habido: Blaster (MSBlaster / Lovesan).

Este gusano afectaba a Windows XP (retail y SP1), así como a Windows 2000 y Server 2003, pero no estaba diseñado para robar datos, sino que su impacto era más bien caótico y masivo. Se aprovechaba de una vulnerabilidad en el servicio RPC (Remote Procedure Call) de Windows a través del puerto 135. Lo que hacía era:

- Se propagaba automáticamente por Internet escaneando direcciones IP.

- Infectaba otros equipos sin interacción del usuario.

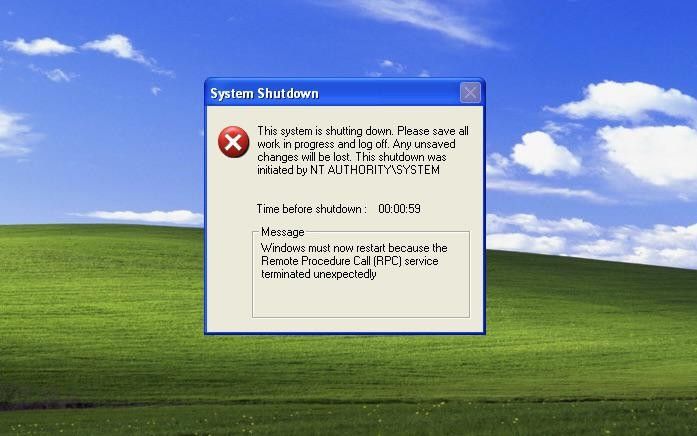

- Forzaba el reinicio del sistema tras 60 segundos.

- Mostraba el famoso mensaje de error del servicio RPC.

- Tenía programado un ataque DDoS contra los servidores de Windows Update de Microsoft para el 16 de agosto de 2003.

Este gusano llegaba al PC solo con conectarse a Internet, sin que el usuario hiciera clic en nada. En días colapsó miles de sistemas en todo el mundo, saturando redes corporativas y domésticas. Y, al infectar un PC, lo dejaba atrapado en bucles de reinicio. En realidad, era fácil de «mitigar», ya que bastaba con ejecutar un «shutdown -a» para anular el apagado.

Un año más tarde llegó un gusano mucho peor: Sasser. Este aprovechaba una vulnerabilidad desbordamiento de buffer en el servicio LSASS (Local Security Authority Subsystem Service) a través del puerto 445 de Windows, intentando explotar la vulnerabilidad para abrir un shell remoto en el puerto TCP/9996 y luego descargar el gusano mediante protocolo FTP a través del puerto TCP/5554. Y su funcionamiento era muy parecido al de Blaster, al menos en la forma de distribución:

- También se propagaba automáticamente por red.

- No necesitaba correo electrónico ni descargas.

- Provocaba el fallo del proceso LSASS.

- Forzaba reinicios automáticos del sistema.

La diferencia es que, mientras que Blaster solo era molesto, Sasser sí instalaba una puerta trasera en el sistema para descargar más código. En días, este gusano infectó millones de equipos en todo el mundo, paralizó empresas, hospitales y aerolíneas y provocó interrupciones masivas en redes corporativas. Pero lo más importante es que demostró que la seguridad en Windows XP seguía siendo insuficiente, y el sistema seguía siendo vulnerable incluso con SP1. El impacto de este segundo gusano fue tan grave que el autor (un joven alemán de 18 años) fue identificado y arrestado meses después.