Cuando Apache compró a OpenOffice, una parte de los desarrolladores originales de la suite ofimática de código abierto decidió separarse de la compañía y continuar por libre, naciendo así la suite LibreOffice que todos conocemos hoy en día. Desde entonces, ambas suites han seguido desarrollos independientes bajo el control de distintas organizaciones: The Document Foundation en el caso de LibreOffice, y Apache en el caso de OpenOffice. Por desgracia, mientras una de las suites no hace más que innovar y mejorar, la otra no hace más que hundirse.

Desde que Apache se hizo con el control de la suite OpenOffice, esta suite quedó estancada y prácticamente abandonada. En los últimos años apenas ha recibido actualizaciones más allá de la seguridad y de errores críticos. Y cada noticia que sale sobre ella solo hace que se ensucie aún más su imagen.

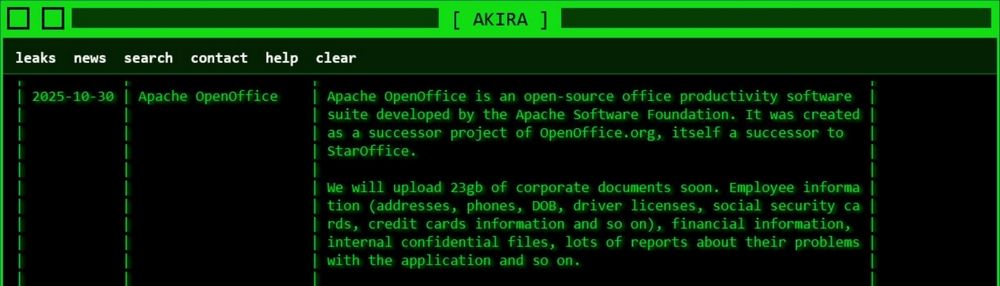

Cyber Security News@The_Cyber_News? Akira Ransomware Allegedly Claims Theft of 23GB in Apache OpenOffice BreachRead more: https://t.co/BmFNOBGLPG

The notorious Akira ransomware group announced on October 29, 2025, that it successfully breached the systems of Apache OpenOffice, exfiltrating a staggering 23 https://t.co/DUbmAKn4GR

01 de noviembre, 2025 • 11:24

77

0

¿Quién es Akira?

Akira es un grupo de piratas informáticos, con nombre de anime, que empezó sus andadas en marzo de 2023. Desde entonces, este grupo ha acumulado millones de dólares en rescates pagados por empresas de todo el mundo, especialmente de Europa, Australia y Estados Unidos.

Se trata de un grupo de piratas informáticos «pro-rusos» (dados sus presuntos lazos con el grupo CONTI) especializado en extraer todo tipo de datos antes de que se les aplique el correspondiente cifrado en los servidores. Está especializado en atacar diversos entornos, especialmente Windows, Linux y ESXi. Estos ciberdelincuentes utilizan distintas técnicas para llevar a cabo sus ataques, desde el hackeo de webcams (aunque nunca han alardeado de ello) hasta el uso de ransomware para robar, y cifrar, los datos de las empresas que atacan. Su ransomware estrella, llamado también Akira, emplea un cifrado híbrido (ChaCha20 + RSA) y ha migrado recientemente su código de C++ a Rust para mejorar su eficacia y dificultar su análisis.

Entre sus víctimas podemos hablar de gigantes como «Knights of Old», una empresa con una historia de 150 años que tuvo que cerrar después del ataque al no poder recuperar sus sistemas. Otras de sus víctimas, ahora en España, son Proyectos y Seguros SA, Grupo de Protección y Seguridad 909.

El ataque de ransomware que afectó a OpenOffice

El pasado 30 de octubre de 2025, un grupo de piratas informáticos llamado «Akira» empezó a hablar de un hackeo masivo a OpenOffice. Este supuesto hackeo tuvo lugar el pasado 30 de octubre, y el grupo Akira afirma en su comunicado en la web (disponible dentro de la red Tor) que, a través de un ransomware que colaron en los servidores de Apache, se han hecho con 23 GB de datos internos de la compañía, entre los que se incluyen información financiera, personal (como direcciones, teléfonos, tarjetas de crédito) y documentos internos.

Como es habitual, el grupo Akira amenaza con publicar todos los archivos robados si no se paga el correspondiente rescate. Sin embargo, por el momento, no se ha detallado de cuánto dinero se habla.

Apache responde al hackeo

Después de varios días de silencio, mientras la compañía investigaba los hechos, finalmente Apache Software Foundation (ASF) ha hecho declaraciones al respecto. La compañía al frente de OpenOffice niega rotundamente haber sido víctimas de un ataque informático. Además, desde la compañía aseguran que no poseen los tipos de datos que el grupo Akira afirma haber robado, ya que todo el proyecto OpenOffice es de código abierto, sin empleados remunerados. Además, todo el desarrollo y gestión de errores se realiza públicamente en listas de correo abiertas, por lo que tampoco tiene sentido lo que aseguran.

Finalmente, y muy importante, Apache no ha recibido ninguna demanda de rescate, lo que ya de entrada pone en duda si el ataque realmente ha sido real o si se trata de un intento de estafa. Tampoco se ha publicado ningún dato en la red. Además, la compañía asegura que no ha detectado actividad sospechosa dentro de sus sistemas.

Real o no, ¿cómo afecta a los usuarios?

Mientras que la propia Apache asegura que el ataque es falso, algunos expertos de seguridad mantienen que los datos pueden haber salido de otras filtraciones pasadas. Si el esquema empresarial es tal como lo detalla la propia Apache, lo más probable es que se trate de un ataque falso donde solo han intentado infundir miedo para que la compañía pagase el recate.

Eso sí, otros expertos de seguridad advierten que, si el robo es auténtico, podría facilitar campañas de phishing, robo de identidad y ataques dirigidos contra las víctimas que aparecen en los documentos. Por lo tanto, sin darlo por hecho, debemos extremar precauciones y, como siempre, usar la desconfianza como primera barrera frente a ataques informáticos.